Tecnología

Estudio revela que muchos usuarios utilizan el ‘arma’ favorita de los hackers: “Puede comunicarse con un atacante a través del wifi”

Un estudio de ciberseguridad revela que los dispositivos actuales pueden ser vulnerables a ataques remotos a través de wifi por parte de hackers.

El investigador en ciberseguridad Thomas Roth ha desvelado recientemente una serie de vulnerabilidades presentes en los controladores USB-C, una de las tecnologías más comunes en los dispositivos móviles modernos.

Aunque aún no se ha generado una alarma generalizada debido a la complejidad del método de ataque, las implicaciones de estas vulnerabilidades podrían ser graves.

El hallazgo de Thomas Roth en el Congreso de Hamburgo

En el 38º evento Chaos Communication Congress, celebrado en Hamburgo, Thomas Roth presentó sus investigaciones sobre el puerto USB-C y sus vulnerabilidades. Durante su intervención, Roth demostró cómo, a través de un proceso técnico complejo, es posible extraer el firmware de los dispositivos que utilizan este puerto.

Esta acción, conocida como “dumpear” el firmware, permite obtener una copia externa de la programación interna del dispositivo, algo que en teoría no debería ser posible.

Lo más leído

Si bien esta extracción no facilita un ataque directo, sí abre la puerta a posibles futuros ciberataques. Al disponer de una copia del firmware, los atacantes pueden analizar el código, identificar posibles vulnerabilidades y, con el tiempo, desarrollar malware para explotarlas.

El peligro oculto en los conectores USB-C

La preocupación sobre la seguridad de los puertos USB-C se ha visto reflejada en otro análisis llevado a cabo por expertos en hardware malicioso, como Jon Bruner.

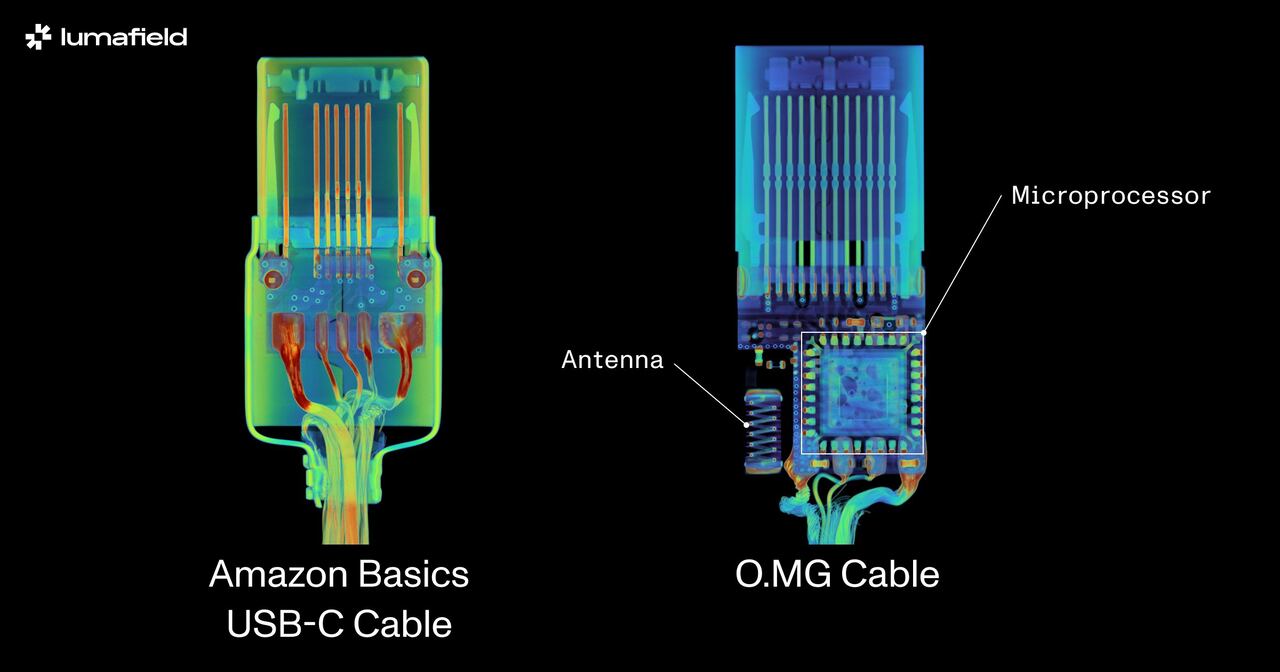

A través de un escaneo detallado, Bruner y un colaborador detectaron componentes siniestros ocultos dentro de lo que parecía un conector USB-C común. Aunque a simple vista el puerto parece inocente, el análisis reveló una sorprendente complejidad interna, similar a la que se encuentra en dispositivos de gama alta como los conectores Thunderbolt 4.

Los expertos compartieron sus hallazgos en redes sociales, señalando que lo que parece ser un cable USB común puede, en realidad, contener circuitos y componentes electrónicos capaces de realizar funciones maliciosas.

Estos pueden incluir desde el registro de pulsaciones de teclas hasta la inyección de código malicioso o la comunicación con atacantes a través de conexiones WiFi, todo sin que el usuario se percate.

El diseño normal del USB-C vs. los conectores maliciosos

En su análisis, Bruner comparó los conectores USB-C convencionales con los dispositivos maliciosos que investigaron. Un conector USB-C típico está compuesto por una simple placa de circuito impreso que conecta los pines a los cables correctos, sin componentes electrónicos activos.

For context, here’s a typical USB-C connector from Amazon Basics. It has a PCB, but no active electronics; the PCB is just used to connect the pins to the right wires in the cable. pic.twitter.com/jxOHKetMLF

— Jon Bruner (@JonBruner) December 4, 2024

Sin embargo, en los conectores maliciosos, como los identificados por los investigadores, es evidente la presencia de una antena y un microprocesador ocultos en el interior, lo que permite que el dispositivo realice funciones avanzadas sin ser detectado.

Esta tecnología podría representar un riesgo creciente, dado que los atacantes podrían fabricar cables y adaptadores que parezcan completamente normales, pero que en su interior albergan herramientas capaces de comprometer la seguridad de los dispositivos conectados.