Tecnología

El punto débil del celular que los delincuentes pueden usar para cometer millonarias estafas sin que la persona se dé cuenta

Los ciberdelincuentes innovan constantemente en métodos para lograr que sus víctimas caigan en la trampa.

Hoy en día, los teléfonos móviles se han convertido en una herramienta esencial en la vida de las personas. Desde ser la principal vía de comunicación, hasta gestionar las finanzas, la cantidad de información personal que contienen los dispositivos móviles es enorme. Sin embargo, esta dependencia también los convierte en un blanco atractivo para los ciberdelincuentes.

Si bien muchos usuarios están alertas ante amenazas conocidas como el phishing, que muchas veces se filtran a través de SMS o vulnerabilidades del Bluetooth o wifi, hay un punto mucho más débil que está latente en los dispositivos móviles. Este factor es, de hecho, uno de los mayores riesgos para la seguridad financiera, ya que a través de ellas los hackers pueden vaciar cuentas bancarias sin que la persona se dé cuenta.

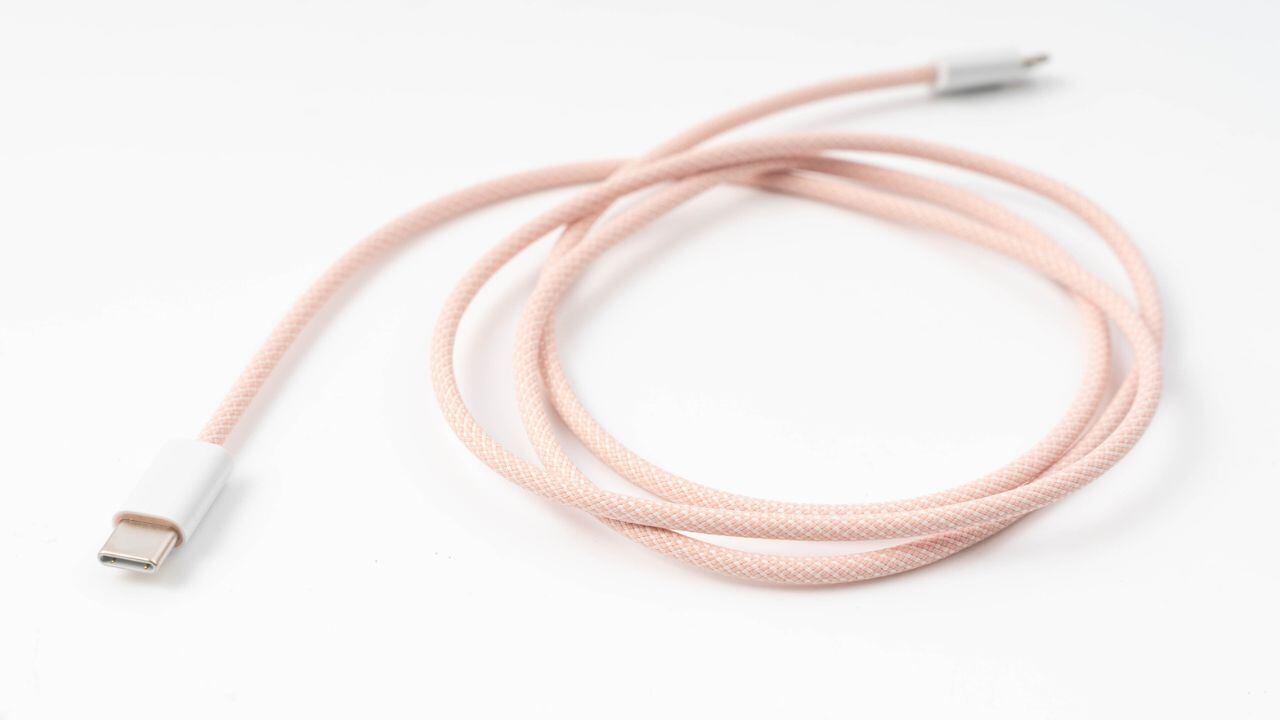

El puerto de carga USB tipo C, presente en muchos dispositivos móviles, podría exponer a los usuarios a diversas vulnerabilidades. Los ciberdelincuentes innovan constantemente en sus métodos para lograr sus objetivos, y estos riesgos son especialmente notorios en iPhones y otros modelos recientes de celulares, donde los hackers tendrían la capacidad de implementar malware y acceder a información personal y financiera.

En este contexto, SEMANA le consultó a expertos para analizar los riesgos y vulnerabilidades asociados al uso del puerto USB tipo C, especialmente cuando se emplea tanto para cargar dispositivos como para transferir datos. Esto se debe a que algunos celulares activan funciones que, en manos de un delincuente, podrían facilitar actividades malintencionadas.

Lo más leído

“Por ejemplo, si conectas tu celular a un cargador público y alguien malintencionado tiene algún aparato que permita brindar la carga, pero conectado a otro dispositivo configurado para tomar información de medios de almacenamientos, podría robar tu información o instalar un programa dañino sin que lo notes, porque en ese momento el celular o el dispositivo conectado podría comportarse como un disco USB, no siempre se activa esta función automáticamente, pero algunos equipos lo traen por defecto”, precisó el director de productos y servicio en ciberseguridad de OlimpIA, Ricardo Pulgarín.

Estos ataques reciben el nombre de Juice Jacking, donde un puerto comprometido inyecta malware o roba datos sin el consentimiento del usuario, tal y como lo explica una experta en el tema, alertando a los usuarios sobre las vulnerabilidades de usar estos puertos de carga USB tipo C.

“Los puertos de carga USB-C pueden ser explotados para ataques como Juice Jacking, donde un puerto comprometido inyecta malware o extrae datos sin el consentimiento del usuario. Esto ocurre porque USB-C no solo transmite energía, sino también datos, permitiendo la manipulación por actores maliciosos”, señaló Liliana Carreño, presidente ejecutiva de AXEDE.

La manera de protegerse contra estos ataques es utilizar cargadores y cables de confianza, preferiblemente propios y no compartidos. Los expertos también destacaron que los usuarios deben evitar cargar sus dispositivos en estaciones públicas de carga, ya que esto aumenta considerablemente los riesgos.